امن سازی یوزرهای سطح بالا یا High Privilege در ساختار اکتیو دایرکتوری

در دنیای امروزی Attack های پیچیده و مختلفی در ساختار اکتیو دایرکتوری رخ می دهد که ریشه و اساس آنها عدم حفاظت از User و Group های سطح بالا می باشد که به عنوان مثال می توان به Pass-the-Hash and Pass-the-Ticket اشاره کرد.

یکی از مقوله های مهم در امنیت ساختار Active Directory علاوه بر Hardenکردن ساختار، امن سازی User های سطح بالا می باشد، در این داکیومنت سولوشن و راهکارهای مایکروسافت برای مقابله با این ریسک را مرور و در مورد هر کدام خلاصه ای نوشته می شود.

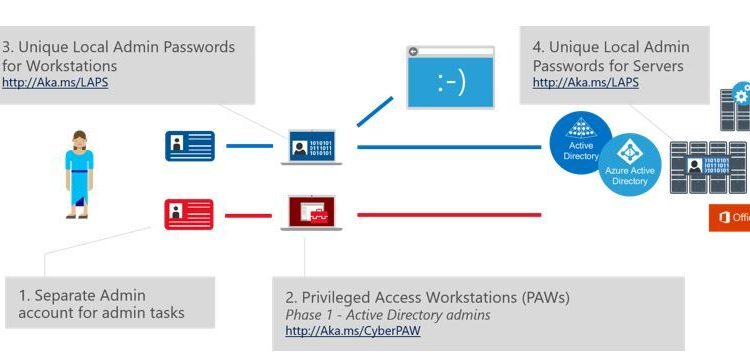

Separate Admin Account For Admin Task

در ساختار Active Directory گروه های زیر به عنوان مهمترین و اساسی ترین گروه ها تلقی می شود این گروه ها عبارتند از:

Domain Admins

Enterprise Admins

Schema Admins

Administrators

DNS Admins

Backup Operators

Account Operators

DHCP Administrators

Group Policy Creator Owners

Etc.

یکی از مهمترین قسمت های امنیت، جدا سازی کاربران بر اساس مجوزهای که دارند می باشد. به عنوان مثال کاربری که عضو گروه Domain Admins باشد به هیچ وجه نباید با این یوزر به سیستم های کلاینت ریموت بزند یا بر روی سیستم های غیر از PAW لاگین کند. شما به عنوان مدیر شبکه باید با چنین رفتاری برخورد کنید و همین الان این روش را متوقف کنید. بر اساس توصیه های اکید شرکت مایکروسافت، برای کاربران سطح بالا باید دو یا چندین User Account ایجاد کرد، به عنوان مثال:

- برای کارهای روزانه مانند وب گردی، چک کردن میل باکس و غیره یک یوزر معمولی ایجاد شود.

- برای مدیریت سرورها و سرویس های ساختار از یوزری استفاده شود که بر روی آن سرویس مجوز لازم را داشته باشد و از یوزر عضو گروه Domain Admins استفاده نشود.

- برای انجام دادن تسک های مهم درون domain از یوزر مخصوص این کار استفاده شود. مانند یوزری که عضو گروه Domain Admins باشد.

این نوع فرایندها و قوانین باید در ساختار اکتیو دایرکتوری وضع شود و بر اساس این ضوابط رفتار شود.

Privileged Access Workstation

یکی از بهترین سولوشن های امن سازی یوزرهای سطح بالا که شرکت مایکروسافت معرفی کرده است استفاده از Privileged Access Workstation می باشد که بوسیله آن یک محیط کاملا مجزا و امنیتی تعریف می شود که فقط کاربران سطح بالا با آن لاگین کنند.

در این سولوشن کاربران سطح بالا به یک سیستم مجازی یا فیزکی که بوسیله قابلیتهای امنیتی زیر Harden شد اند لاگین می کنند و تسک های امنیتی خود را انجام می دهند.

Secure Boot and BitLocker drive Encryption

Credentials Guard

Shielded VM

Harden by GPO

در ساختار اکتیو دایرکتوری ممکن است برای هر Tier چندین PAW تعریف شود.

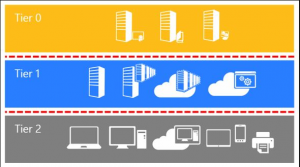

Active Directory administrative tier model

یکی دیگر از سولوشن های که به امن سازی یوزهای سطح بالا کمک شایانی می کند استفاده از مدل رده های مدیریتی می باشد. در این سولوشن کارشناسان شرکت مایکروسافت سه رده یا سلسله مراتب مدیریتی در اکتیو دایرکتوری معرفی می کنند.

- در Tier 0 یوزر و گروه های وجود دارد که مجوز و سطح تغییرات آنها بصورت Forest Wide and Domain Wide می باشد. و کل Forest از این نقطه مدیریت می شود. و وظایف آنها:

- مدیریت ساختار Active Directory Forest.

- مدیریت Domain های دورن Forest.

- مدیریت Domain Controllers ها.

- و هر تغییری که بصورت Forest Wide و Domain Wide باشد.

- در Tier 1 یوزر و گروه های وجود دارد که مسئولیت آنها مدیریت Servicesها و Application ها ساختار می باشد . وظایف آنها:

- مدیریت سرویس ها.

- ایجاد Services Account برای سرویس ها.

- تعریف و حذف آدمین سرویس ها.

- در Tier 2 ادمین های تعریف می شوند (Help Desk) که وظیفه آنها مدیریت یوزرها و دیواسها انها می باشد. که وظایف آنها:

- مدیریت یوزرهای سازمان.

- مدیریت کامپیوترهای پرسنل آن سازمان.

- مدیریت دیوایسهای کاربران.

شما با طراحی و ایجاد این Tier ها می توانید ادمین های هر قسمت را جدا کنید و مسئولیت هر کدام را مشخص کنید.

ممکن است بنا به نیاز سازمان و طراحی که شما انجام دهید پارامترهای بالا فرق داشته باشند. مخصوصا Tier-0 که شامل تمامی کسانی هستن که می توانند بر روی کل ساختار تاثیر بگذارند مثلا DC های شما بصورت VM نصب شده اند ادمینی که این VM ها را مدیریت می کند باید عضو Tier-0 باشد. برای اطلاع بیشتر اینجا کلیک کنید.

Just in time local admin passwords

بنا به توصیه مایکروسافت Local Administratorهر سرور باید یک پسورد قوی و منحصر به فرد داشته باشد. بنابراین مدیران Tier 1 باید این پروسه را در اولویت کارهای خود قرار بدهند.

برای انجام دادن این پروسه از ابزار قدرتمند مایکروسافت به نام Local Administrator Password Solution (LAPS) استفاده می شود.

Two-Factor Authentication

بر اساس توصیه های مایکروسافت تمام کسانی که برای مدیریت Tier خود از PAW استفاده می کنند، برای ورد به PAW باید از Two-Factor Authenticationاستفاده کنند. در MFA چندین متد وجود دارد، مانند استفاده از :

Smartcard and Pin.

Biometric Authentication.

One-Time Passwords (SMS, Email)

Just Enough Administration

کاربران Tier 0 و Tier 1 با مجوزی که دارند می توانند تغییرات عمده ای در ساختار اکتیو دایرکتوری ایجاد کنند. فرض کنید Credentialیکی از اکانتهای سطح بالا بوسیله متدی هک شود، هکر می تواند با مجوز این کاربر به تمامی منابع آن Tier دسترسی داشته باشد. یا مثلا شخصی مسئول آن است که سرویس DNS بر روی Domain Controller ها در صورت Stop شدن سرویس، آنها را Start کند برای اینکار شما مجبور خواهید بود آن کاربر را عضو گروه DNSAdmins کنید که با اینکار آن فرد تبدیل به ادمین تمام DNS های ساختار می شود!! ولی شما بوسیله قابلیت JEA می توانید تعریف کنید که این کاربر بوسیله قابلیت JEAفقط مجاز به استفاده از دستور Start-Service می باشد. در نتیجه آن کاربر فقط می تواند سرویس DNS را در صورت Stop شدن با دستور فوق استارت کند.

این سولوشن یکی از قابلیتهای جدید PowerShellنسخه ۵٫۰به بعد می باشد. و کلا در بستر PowerShell اعمال و انجام می شود.

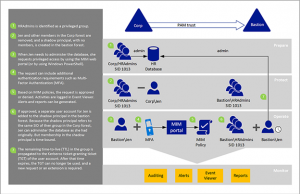

Just-In-Time Administration

یکی از بهترین و قوی ترین سولوشنها برای مدیریت مدیران سطح بالا استفاده از این سولوشن می باشد. با استفاده از این قابلیت می توانید کاربران Tier 0 و Tier 1 را از Production Forest به Bastion Forest منتقل کنید و مدیران Production Forest را بصورت موقت عضو گروه های آن Forest کنید. و بعد از گذشت مدتی آن کاربر بصورت اتوماتیک از آن گروه مورد نظر حذف خواهد شد.

برای استفاده از این سولوشن در ساختار ADDS باید از ابزار قدرتمند Microsoft Identity Management و سرویس Privileged Access Manager استفاده کرد. که بصورت خلاصه یک Active Directory Forest جدا به نام Red Forestیا Bastion Forest ایجاد می کند و یوزر و گروه های سطح بالا که ما مشخص می کنیم را به آن Forest منتقل می کند. به تصویر زیر دقت کنید:

بوسیله PAM کاربران درون فارست Corp برای انجام تسک مدیریتی بوسیله Interface ی که PAM ایجاد می کند درخواست خود را به سمت Bastion Forest ارسال می کنند، در Bastion Forest بر اساس Policyهای که آدمین PAM مشخص می کند کاربر احراز هویت می شود و مدت زمان مشخصی کاربر فارست Corp را عضو گروه مورد نظر می کند.

Integrate logs with SIEM

یکی دیگر از توصیه های مایکروسافت استفاده از سولوشن Security information and event management (SIEM) می باشد. مایکروسافت توصیه می کند Log های تمام سرویس های حساس مانند Domain Controller ها به یک منطقه مرکزی ارسال شود و آنجا نگهداری و آنالیز شود تا رفتارهای مشکوک و ورود باج افزارهای رو قبل از وقوع فاجعه تشخیص داد.

نکته:

در این داکیومنت سعی شده فقط سولوشن های که در شبکه های one-promiseقابل اجرا می باشد ذکر و پوشش داده شوند و از ذکر سولوشن های محیط آژور صرفه نظر شود که حیف و صد حیف که به علت تحریم نمی توانیم از آن قابلیتها استفاده کنیم.

نویسنده : احمد جهلولی

برای تهیه و ترجمه این مطالب زمان صرف شده است ، با رعایت حق نویسنده و منبع به گسترش فرهنگ کپی رایت کمک کنیم

سلام مهندس جهلولی عزیز

خیلی خیلی خوشحال شدم این مقاله عالی رو از از شما توی سایت دیدم ، باعث افتخاره و امیدوارم بتونیم از دانش و تخصص شما بیشترین استفاده رو داشته باشیم

خیلی خوش اومدین

نظر لطف شماست مهندس. شما استاد و تاج سر ما هستید.